10 bài học quan trọng rút ra từ báo cáo phòng vệ kỹ thuật số của Microsoft.

Microsoft đã theo dõi hơn 300 tác nhân đe dọa vào năm 2023 và chặn hơn 4.000 cuộc tấn công danh tính mỗi giây.

Theo Báo cáo phòng vệ kỹ thuật số của Microsoft (Microsoft Digital Defense Report ) năm 2023, các mối đe dọa mạng vẫn tiếp tục gia tăng về mức độ tinh vi, tốc độ và quy mô. Mặc dù AI có thể giúp tạo ra một sân chơi bình đẳng nhưng các nhóm bảo mật phải có mọi sự hiểu biết sâu sắc cũng như nguồn lực cần thiết để khai thác tối đa tiềm năng của công nghệ này.

Báo cáo phòng vệ kỹ thuật số của Microsoft năm 2023 dựa trên thông tin chi tiết từ 65 nghìn tỷ tín hiệu hàng ngày được tổng hợp bởi hơn 10.000 chuyên gia về bảo mật và thông tin về mối đe dọa trên 135 triệu thiết bị được quản lý và hơn 15.000 đối tác bảo mật. Với dữ liệu này, Microsoft đã theo dõi hơn 300 tác nhân đe dọa vào năm 2023 và chặn hơn 4.000 cuộc tấn công danh tính mỗi giây.

Dưới đây là 10 bài học quan trọng được rút ra từ báo cáo

1. Duy trì an ninh cơ bản vẫn có thể bảo vệ khỏi 99% các cuộc tấn công: Trong khi các cuộc tấn công mạng tiếp tục gia tăng về mức độ tinh vi thì đại đa số có thể bị ngăn chặn bằng một số biện pháp duy trì an ninh cơ bản như xác thực đa yếu tố (MFA), áp dụng Zero Trust, sử dụng tính năng phát hiện và phản hồi mở rộng (XDR), chống phần mềm độc hại, luôn cập nhật thiết bị và phần mềm cũng như thực hiện các bước để bảo vệ dữ liệu nhạy cảm.

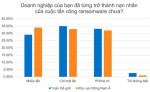

2. Các cuộc tấn công ransomware do con người điều hành đang gia tăng: Theo dữ liệu đo từ xa của Microsoft, các cuộc tấn công ransomware do con người điều hành đã tăng hơn 200% kể từ tháng 9/2022. Trong số 123 nhánh ransomware như một dịch vụ (RaaS) mà Microsoft theo dõi thì có 60% các cuộc tấn công sử dụng mã hóa từ xa và 70% nhắm vào các tổ chức dưới 500 nhân viên.

Có năm nguyên tắc cơ bản mà mọi tổ chức nên thực hiện để chống lại phần mềm tống tiền dựa trên danh tính, dữ liệu và điểm cuối bao gồm: sử dụng mô hình xác thực hiện đại với các thông tin xác thực chống lừa đảo; áp dụng quyền truy cập đặc quyền tối thiểu cho toàn bộ các giải pháp về vấn đề công nghệ (technology stack); tạo ra các môi trường không có mối đe dọa và rủi ro; triển khai quản lý tình trạng và sự tuân thủ của các thiết bị, dịch vụ và tài sản; và sử dụng tính năng tự động sao lưu và đồng bộ hóa tệp trên đám mây cho dữ liệu quan trọng của người dùng và doanh nghiệp.

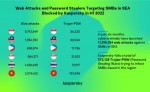

3. Các cuộc tấn công dựa trên mật khẩu đã tăng vọt gấp 10 lần: Dữ liệu Microsoft Entra cho thấy số vụ tấn công mật khẩu đã tăng hơn 10 lần từ tháng 4/2022 đến tháng 4/2023. Nguyên nhân phổ biến là do chế độ bảo mật thấp. Nhiều tổ chức chưa kích hoạt MFA cho người dùng khiến họ dễ bị lừa đảo, nhồi nhét thông tin xác thực (credential stuffing) và các cuộc tấn công brute force.

4. Lừa đảo email doanh nghiệp (BEC) đang ở mức cao nhất mọi thời đại: Microsoft Digital Crimes Unit (đơn vị nghiên cứu tội phạm kỹ thuật số số của Microsoft) đã quan sát thấy 156.000 nỗ lực BEC hàng ngày từ tháng 4/2022 đến tháng 4/2023. Những cuộc tấn công này ngày càng tinh vi hơn. Việc tăng cường chia sẻ thông tin giữa khu vực công và tư nhân có thể giúp chống lại xu hướng này.

5. Các tác nhân nhà nước đã mở rộng mục tiêu toàn cầu: Những tác nhân nhà nước đang ngày càng nhắm tới các tổ chức cơ sở hạ tầng, giáo dục và hoạch định chính sách quan trọng. Xu hướng này phù hợp với mục tiêu địa chính trị và mục tiêu tập trung vào hoạt động gián điệp của nhiều nhóm. Để phát hiện các vi phạm có thể xảy ra liên quan đến gián điệp, các tổ chức nên liên tục theo dõi những thay đổi đáng ngờ hoặc trái phép đối với các hộp thư và quyền.

6. Các tác nhân quốc gia đang kết hợp những hoạt động gây ảnh hưởng với các cuộc tấn công mạng: Trong những tin tức tiếp theo về quốc gia, các nhóm đe dọa thường xuyên sử dụng các hoạt động gây ảnh hưởng cùng với các hoạt động mạng để truyền bá những câu chuyện tuyên truyền có lợi, gây căng thẳng xã hội cũng như làm gia tăng sự nghi ngờ và nhầm lẫn. Các hoạt động này thường được thực hiện trong bối cảnh xung đột vũ trang và bầu cử quốc gia.

7. Các thiết bị IoT/OT đang gặp rủi ro: các thiết bị vô cùng khó bảo vệ, khiến chúng trở thành mục tiêu hấp dẫn của tin tặc. Ngày nay, 25% thiết bị OT trên mạng của khách hàng sử dụng hệ điều hành không được hỗ trợ bảo mật, khiến chúng dễ bị tấn công mạng hơn do thiếu các bản cập nhật thiết yếu và khả năng bảo vệ trước các mối đe dọa mạng đang gia tăng.

Ngoài ra, trong số 78% thiết bị IoT có lỗ hổng đã biết trên mạng của khách hàng thì 46% không thể vá được. Các nhóm bảo mật phải triển khai hệ thống quản lý bản vá OT mạnh mẽ nếu họ muốn bảo vệ lỗ hổng nghiêm trọng này. Giám sát mạng trong môi trường OT cũng là một chiến lược hiệu quả giúp phát hiện hoạt động độc hại.

8. AI và các mô hình ngôn ngữ lớn (LLM) có tiềm năng chuyển đổi an ninh mạng: AI có thể tăng cường an ninh mạng bằng cách tự động hóa và tăng cường các tác vụ an ninh mạng, từ đó cho phép phát hiện các mẫu và hành vi tiềm ẩn.

9. Hợp tác công-tư là rất quan trọng: Khi các tác nhân đe dọa ngày càng tinh vi hơn và các mối đe dọa mạng phát triển, hợp tác công-tư sẽ rất cần thiết trong việc nâng cao kiến thức tập thể, thúc đẩy khả năng phục hồi và cung cấp hướng dẫn giảm thiểu trong toàn hệ sinh thái bảo mật. Năm nay, Microsoft, Fortra LLC và Health-ISAC đã hợp tác để giảm 50% cơ sở hạ tầng tội phạm mạng nhằm sử dụng trái phép Cobalt Strike tại Hoa Kỳ.

10. Tương lai cần nhiều chuyên gia an ninh mạng hơn: Cuối cùng, tất cả những xu hướng này đòi hỏi một mạng lưới được trang bị đầy đủ gồm các chuyên gia an ninh mạng được đào tạo và được tài trợ đầy đủ. Sự thiếu hụt các chuyên gia này chỉ có thể được giải quyết thông qua quan hệ đối tác chiến lược giữa các tổ chức giáo dục, tổ chức phi lợi nhuận, chính phủ và doanh nghiệp. AI cũng có thể giúp giảm bớt phần nào gánh nặng này, nhưng phát triển kỹ năng AI phải là ưu tiên hàng đầu trong chiến lược đào tạo của công ty./.

Trích dẫn từ ictvietnam.vn